Pada posting sebelumnya saya telah membahas komputer yang menjadi alat yang vital bagi seorang hacker untuk menjalankan aksinya. Namun seorang hacker juga memerlukan beberapa tools yang akan membantunya untuk melancarkan aksinya. Dan pada posting kali ini saya akan membahas tools-tools yang biasa digunakan oleh paa hacker.

Berikut jenis-jenis toolsnya :

1. Nessus

Nessus di buat oleh Renaud Deraison pada tahun 1998.

Nessus merupakan suatu tools yang powerfull untuk

melihat kelemahan port yang ada pada komputer

kita dan komputer lain. Nessus akan memberikan

report secara lengkap apa kelemahan komputer kita

dan bagaimana cara mengatasinya.

2. Snort

Snort merupakan aplikasi yang digunakan sebagai tool security yang berfungsi sebagai

pendeteksi adanya intruksi paa jaringan. Intruksi itu misalnya penyusupan, penyerangan

dan berbagai macam ancaman lain yang membahayakan. Istilah lain dari snort adalah

Network Intrusion Prevention System (NIPS) dan Network Intrusion Detection System(NIDS).

3. Kismet

Kismet adalah sebuah tool yang mampu mendeteksi setiap jaringan wireless dengan sempurna

sekalipun jaringan tersebut telah disembunyikan. Kismet adalah detektor jaringan wireless, sniffer,

dan sistem peneteksi penyusup pada komputer. Kismet dapat bekerja pada beragam tipe wireless

card, dengan syarat wireless card kita memiliki fitur mode monitor. Kismet dapat melakukan

sniffinng pada traffic 802.11b, 802.11a, dan 802.11g.

4. Metasploit Framework

Metasploit Framework Adalah sebuah proyek open source untuk mengembangkan, menguji dan

menggunakan kode exploit. Dibuat dengan bahasa perl dan terdiri dari komponen pelengkap yang

telah dicompile dengan bahasa C, Assembler dan python. Metasploit framework dapat bekerja pada

Sistem operasi UNIX, Linux dan Windows.

5. Hping

Hping merupakan sebuah tool serba guna, tool ini dapat digunakan untuk menguji kemampuan firewall, mencari port yang terbuka, menguji keamanan jaringan dengan menggunakan berbagai jenis protokol, mendapatkan informasi dari sistem operasi, dan mengevaluasi protokol TCP/IP.

6. Cain N Abel

Cain N Abel adalah sebuah tool untuk masalah password. Tool ini dapat mengumpulkan password

dalam satu jaringan dengan metode network sniffing, mengcrack password menggunakan dictionary attack, brute force dan cryptanalysis attack.

7. WireShark

WireShark adalah sebuah tool untuk menganalisa protokol dalam jaringan. Tool ini juga berfungsi sebagai sniffer. Wireshark juga dapat memantau padatnya lalu lintas internet. Wireshark dapat beroperasi pada sitem operasi Windows, Mac OS X, dan pada Linux.

Selasa, 26 Juni 2012

Tips Mengatasi Masalah Komputer

Seperti yang kita ketahui komputer merupakan alat yang paling vital digunakan oleh seorang hacker untuk menjalankan aksinya, Untuk itulah komputer/Laptop harus selalu diperhatikan kondisinya,.

Berikut Tips Mengatasi Masalah Komputer:

1. Komputer yang tidak mau hidup

Untuk Permasalahan kali ini kenali masalhnya dari suara beep yang ditimbulkan oleh

komputer Anda.

memastikan kerusakannya.

3. Komputer mau booting tetapi selalu "safe mode".

7. Pointer mouse selalu meloncat

Berikut Tips Mengatasi Masalah Komputer:

1. Komputer yang tidak mau hidup

- Cek koneksi kabelnya(dari power outletnya ke tombol power pada PC),

- Cek apakah stabilizer berfungsi atau tidak(jika Anda menggunakan stabilizer),

- Kemudian cek kabelpada CPU,

- Dan, jika masih tidak mau hidup kemungkinan masalah terletak pada power supply.

Untuk Permasalahan kali ini kenali masalhnya dari suara beep yang ditimbulkan oleh

komputer Anda.

- Beep 1 kali tanda kondisi komputer baik,

- Beep 1 kali, tapi lebih panjang masalah terdapat di memori,

- Beep 1 kali panjang dan 3 kali pendek Masalahnya ada kerusakkan di VGA card,

- Beep 1 kali panjang dan 2 kali pendek Ada kerusakan pada DRAM parity,

- Dan, beep terus menerus ada kerusakan dimodul memori atau memori video.

memastikan kerusakannya.

3. Komputer mau booting tetapi selalu "safe mode".

- Restart kembali komputer Anda,

- Jika masih trouble install kemali windows Anda,

- Namun jika masih safe mode, ada kemungkinan HD Anda bermasalh, Untuk memastikannya cek dengan scan disk.

- Hal ini mungkin disebabkan oleh software yang mengalami crash,

- Tekan ctrl+alt+del, klik end task pada program yang not responding,

- Tekan tombol restart pada CPU,

- Mungkin juga disebabkan hardware mengalami konflik (adanya ppenambahan hardware baru).

- Cek keyboard Anda apakah sudah terpasang dengan benar atau belum,

- Jika masih tidak terdeteksi kemungkinan keyboard Anda rusak.

- Dan, Jika sudah diganti dan tidak terdeksi juga bearti ada yang salah pada sistem windows Anda.

7. Pointer mouse selalu meloncat

- Cara mengatasinya cek semua kabel, hardware, dan juga tegangan pada casing, cek suhu pada CPU dan juga cek RAM, dan tidak lupa cek juga pada processor dan VGA.

- Buka casing, dan cek CPU anda biasanya sebuah MB memiliki label produsen yang sekaligus berisi spesifikasi tipe Mbnya.

- Lihat pada manual book

- Cari data Mb lewat internet, cocokan ID yang tercetak pada sticker board denan daftar yang terdapat pada situs www.fcc.gov/oet/fccid, dan cari daftar nomor ID yang dikeluarkan oleh lembaga perijinan untuk perangkat elektonik di Amerika

- Gunakan software analisa, seperti sandra99 dll, untuk mengetes masalahnya.

- Cabut batterey cmos pada cpu

- Atau dengan cara emncoba menebak bberapa password default untuk beberapa produsen bios misalkan AMI dan AWARD (contoh : A.M.I, AMI, AMI_SW, ALLY, 589589 dll)

- Batteray cmos sudah tidak berfungsi (mati), ganti dengan batteray yang baru

- Kemungkinan besar bios anda sudah kuno sehingga tidak dapat mendeteksi hardware yang baru, maka segera update bios anda (bisa download melalui internet, mis : www.windrivers.com)

- Cobalah denganmencabut dan menancapkan beberapa card pada MB anda

- Jika booting berhasil maka card anda tidak bermasalah begitu jua sebaliknya

- Cek apakah anda sudah memasang processor denan benar

- Cek apakah posisi jumper pada processor sudah benar (tentang jumper pada processor bisa anda priksa pada manual booknya)

- Kemungkinan ram yang anda pasang tidak kompatibel dengan komputer anda (cabut ram tersebut)

- Lakukan pengecekan seperti ketika kasus sebelumnya

- Pastikan slot yan dipakai sesuai, misalnya : SD RAM memiliki slot yang hampir sama dengan RD RAM tetapi RD RAM, tidak bisa terdeteksi meskipun bisa dipasang pada slot jenis SD RAM.

- Perhatikan batas kapasitas ram anda, misalnya ram jenis EDO batas maksimalnya adalah 64 MB, maka ketika dipaksakan untuk ditambah maka komputer anda menjadi semakin lambat

- Klik kanan icon My computer, pilih propertis, kemudian pilih tab performance dan klik VIRTUAL MEMORY

- Pilih item let me specify my own virtual memory setting (pilih HD yang akan digunakan sebagai virtual memory)

- Klik OK

- Pastikan semua kabel power maupun konektor yang berhubungan dengan monitor ok

- Pastikan juga pin yang ada pada port VGA masuk dengan sempuran tidak ada yang bengkok apalagi tidak masuk semua/salah satu pin ke port VGA

- Pastikan juga VGA card anda ok

- Kemungkinan disebabkan karena setup driver untuk monitor tidak tepat(setting frekuensinya terlalu tinggi)

- Masuk dulu ke dalam kondisi safe mode (tekan F8)

- Install ulang driver VGAnya

- Dikarenakan suhu (pada VA card) sangat panas

- Masuk ke display propertis (klik kana semabrang tempat pilih propertis)

- Tekan tab setting dan dan atur ukuran tampilan sesuai dengan keinginan (pada screean area)

- Masuk ke display propertis (klik kana semabrang tempat pilih propertis)

- Tekan tab setting dan klik advance, kemudian klik adapter, pada bagian ini ditampilkan refresh raet yang dininkan

- Crash dengan saounda card yang lama

- Cek pada manual booknya, apakah soundcard on boardnya perlu dimatikan atau tidak jika hendak menginstall ulang soundcard yan baru (biasanya bisa dimatikan lewat jumper atau bios)

Senin, 25 Juni 2012

Menyusup ke sebuah jaringan dengan look@lan

Jika Anda seorang admin jaringan, tentunya Anda perlu mengetahui keadaan jaringan. Untuk itu tentunya Anda perlu melakukan intalasi software tambahan.

Software yang cukup powerful untuk memonitor jaringan komputer adalah look@lan. yang menarik dari aplikasi ini adalah Anda tidak hanya bisa melihat keadaan jaringan, tapi juga dapat melihat isi komputer orang lain yang berbeda networknya dengan Anda.

Software ini dapat Anda download di www.lookatlan.com. Setelah mendownloadnya instal softwarenya.

Setelah Anda selesai menginstalnya, sekarang kita coba terapkan bagaimana caranya bisa melihat isi komputer orang lain dengan look@lan.

Tapi sebelum itu kita harus mengetahui pada posisi mana komputer kita, dengan komputer yag akan kita susupi.

Contohnya jaringan kita terdiri dari dua network yang berbeda. misalnya network pertama dengan IP network 192.168.0.0, dan network yang kedua dengan IP network 192.168.6.0.

Pembahasan kali ini kita anggap komputer telah terhubung kejaringan. berikut langkah-langkah mengoperasikan look@lan.

1. klik ikon look@lan, pada look@lan wizard klik Create New Profile.

2. Setelah itu klik Manually Specify Scan Range.

3. Kemudian isi range IP Address pada Manual Settings range IP, misalnya dari IP Address

192.168.0.1 sampai dengan 192.168.0.253, setelah itu klik next.

4. Maka akan tampil IP Address atau hostname yang terhubung dijaringan dengan IP Range yang

sudah kita masukkan. Setelah ini kita tinggal memilih host/komputer yang akan kita jadikan target.

5. Untuk memilih target kita cukup melakukan double klik pada IP Address/nama komputer target.

6. Kemudian klik NetBios untuk mulai masuk ke komputer target. Dan kita pun telah berhasil masuk

ke komputer target, selanjutnya terserah kita.

Namun saya sarankan gunakanlah pengetahuan kita ini sebagai pengetahuan saja, jangan sampai digunakan untuk hal yang tidak baik.

Software yang cukup powerful untuk memonitor jaringan komputer adalah look@lan. yang menarik dari aplikasi ini adalah Anda tidak hanya bisa melihat keadaan jaringan, tapi juga dapat melihat isi komputer orang lain yang berbeda networknya dengan Anda.

Software ini dapat Anda download di www.lookatlan.com. Setelah mendownloadnya instal softwarenya.

Setelah Anda selesai menginstalnya, sekarang kita coba terapkan bagaimana caranya bisa melihat isi komputer orang lain dengan look@lan.

Tapi sebelum itu kita harus mengetahui pada posisi mana komputer kita, dengan komputer yag akan kita susupi.

Contohnya jaringan kita terdiri dari dua network yang berbeda. misalnya network pertama dengan IP network 192.168.0.0, dan network yang kedua dengan IP network 192.168.6.0.

Pembahasan kali ini kita anggap komputer telah terhubung kejaringan. berikut langkah-langkah mengoperasikan look@lan.

1. klik ikon look@lan, pada look@lan wizard klik Create New Profile.

2. Setelah itu klik Manually Specify Scan Range.

3. Kemudian isi range IP Address pada Manual Settings range IP, misalnya dari IP Address

192.168.0.1 sampai dengan 192.168.0.253, setelah itu klik next.

4. Maka akan tampil IP Address atau hostname yang terhubung dijaringan dengan IP Range yang

sudah kita masukkan. Setelah ini kita tinggal memilih host/komputer yang akan kita jadikan target.

5. Untuk memilih target kita cukup melakukan double klik pada IP Address/nama komputer target.

6. Kemudian klik NetBios untuk mulai masuk ke komputer target. Dan kita pun telah berhasil masuk

ke komputer target, selanjutnya terserah kita.

Namun saya sarankan gunakanlah pengetahuan kita ini sebagai pengetahuan saja, jangan sampai digunakan untuk hal yang tidak baik.

Mengirim E-Mail dengan Telnet

Sebelumnya saya akan menjelaskan pengertian telnet.

Telnet (telekomunikasi network) merupakan sebuah protokol jaringan yang digunakan pada Internet atau Local Area Network untuk menyediakan fasilitas komunikasi berbasis teks interaksi dua arah yang menggunakan koneksi virtual terminal.

Dan untuk mengirim email secara misterius Annda dapat menggunakan telnet. Cara ini kita lakukan secara manual karena hampir semua OS (Operation System) menyediakan tool ini.

Berikut Langkah-langkahnya :

1. Untukl menjalankan telnet Anda harus masuk ke command prompt terlebih dahulu, cara windows-->run-->cmd. AtauWindows-->all programs-->accessories-->command prompt.

2. Setelah command prompt terbuka, kemudian ketikkan perintah telnet <nama domain> <no port email>.

contoh: telnet aretanet.com 25.

telnet aretanet.com 25

Trying 202.154.184.234...

Connected to aretanet.com (202.154.184.234).

Escape character is '^}'.

220 hosting02.bks.vip.net.id ESMTP

EHLO

250-hosting02.bks.vip.net.id

250-AUTH=LOGIN CRAM-MD5

250-AUTH LOGIN CRAM-MD5

250-STARTTLS

250-PIPELINING

250 8BITMIME

MAIL FROM:debox@yahoo.com

250 ok

RCPT TO:admin@jasprim.com

250 ok

DATA

354 go ahead

Kepada admin jasprim.com, segera betulkan

Website Anda Karena ada celah keamanan yang terbuka,

yang memungkinkan orang mendeface web perusahaan Anda

.

250 ok 1192732685 qp 11337

QUIT

221 hosting02.bks.vip.net.id

Connection closed by foreign host.

Penjelasan mengenai perintah-perintah diatas;

1. telnet aretanet.com 25, perintah ini digunakan untuk melakukan koneksi ke domain aretanet.com dengan port 25 yang merupakan pintu masuk untuk email server.

2. EHLO, merupakan versi terbaru dari perintah HELO dan merupakan singkatan dari Extended HELO. Perintah inimerupakan inisialisasi sebelum kita menggunakan layanan SMTP.

3. MAIL FROM, digunakan untuk menyatakan bahwa email yang dirim tersebut dari siapa. Pada perintah inilah sebenarnya kebohongan terjadi.

4. RCPT TO, perintah ini digunakan untuk tujuan email akan dikirim.

5. DATA, menyatakan kepada server SMTP(Simple Mail Transfer Protocol) untuk memulai surat. Jika sudah selesai, gunakan tanda . (titik) Untuk mengakhiri penulisan surat.

6. QUIT, perintah ini digunakan untuk mengakhiri koneksi server SMTP(Simple Mail Transfer Protocol).

Telnet (telekomunikasi network) merupakan sebuah protokol jaringan yang digunakan pada Internet atau Local Area Network untuk menyediakan fasilitas komunikasi berbasis teks interaksi dua arah yang menggunakan koneksi virtual terminal.

Dan untuk mengirim email secara misterius Annda dapat menggunakan telnet. Cara ini kita lakukan secara manual karena hampir semua OS (Operation System) menyediakan tool ini.

Berikut Langkah-langkahnya :

1. Untukl menjalankan telnet Anda harus masuk ke command prompt terlebih dahulu, cara windows-->run-->cmd. AtauWindows-->all programs-->accessories-->command prompt.

2. Setelah command prompt terbuka, kemudian ketikkan perintah telnet <nama domain> <no port email>.

contoh: telnet aretanet.com 25.

telnet aretanet.com 25

Trying 202.154.184.234...

Connected to aretanet.com (202.154.184.234).

Escape character is '^}'.

220 hosting02.bks.vip.net.id ESMTP

EHLO

250-hosting02.bks.vip.net.id

250-AUTH=LOGIN CRAM-MD5

250-AUTH LOGIN CRAM-MD5

250-STARTTLS

250-PIPELINING

250 8BITMIME

MAIL FROM:debox@yahoo.com

250 ok

RCPT TO:admin@jasprim.com

250 ok

DATA

354 go ahead

Kepada admin jasprim.com, segera betulkan

Website Anda Karena ada celah keamanan yang terbuka,

yang memungkinkan orang mendeface web perusahaan Anda

.

250 ok 1192732685 qp 11337

QUIT

221 hosting02.bks.vip.net.id

Connection closed by foreign host.

Penjelasan mengenai perintah-perintah diatas;

1. telnet aretanet.com 25, perintah ini digunakan untuk melakukan koneksi ke domain aretanet.com dengan port 25 yang merupakan pintu masuk untuk email server.

2. EHLO, merupakan versi terbaru dari perintah HELO dan merupakan singkatan dari Extended HELO. Perintah inimerupakan inisialisasi sebelum kita menggunakan layanan SMTP.

3. MAIL FROM, digunakan untuk menyatakan bahwa email yang dirim tersebut dari siapa. Pada perintah inilah sebenarnya kebohongan terjadi.

4. RCPT TO, perintah ini digunakan untuk tujuan email akan dikirim.

5. DATA, menyatakan kepada server SMTP(Simple Mail Transfer Protocol) untuk memulai surat. Jika sudah selesai, gunakan tanda . (titik) Untuk mengakhiri penulisan surat.

6. QUIT, perintah ini digunakan untuk mengakhiri koneksi server SMTP(Simple Mail Transfer Protocol).

Bypass Proxy Server

Bypass merupakan proses bagaiman caranya untuk dapat menembus proteksi.

Dan yang akan saya bahas pada postingan saya kali ini adalah Bypass proxy server, yang artinya adalah bagaimana caranya menembus proteksi sebuah proxy, agar user dapat dengan bebas mengakses internet tanpa perlu tanpa ada lagi yang di blok.

Sebelum masuk ke pokok pembahasan ada baiknya kita mengetahui dulu dasarnya.

Pertama kita harus mengetahui apa itu DNS? DNS(Domain Name Server) yang bertujuan untuk menerjemahkan IP Adress ke sebuah nama domain atau dari domain ke IP Adress. Hal ini memudahkan kita untuk mengakses setiap web, tanpa ada DNS maka kita harus menghafal setia IP untuk dapat mengakses web.

Ketika sysadmin melakukan proteksi terhadap web yang mereka anggap merugikan, mereka akan memasukkan daftar web tersebut kedalam daftar hitam yang tersimpan dalam sebuah file. Anggap saya nama file itu adalah blacklist.txt.

dalam hal ini saya mengambil contoh pada web www.indowebster.com.

ketika seorang user ingi mengakses indowebster.com, maka saat itu juga proxy server tersebut akan langung mengecek ke blacklist.txt apakah indowebster yang diakses merupakan web yang di blokir. Jika iy, maka proxy server akan memberitahu kan kepada user pada halaman browser, bahwa web tersebut dilarang/diblokir.

Nah sekarang bagaiman caranya kita mengakses web yang masuk dalam daftar blacklist.txt tersebut???

Kebanyakan sysadmin ketika memasukkan web yang diblokir hanya mengambil nama domain dari web tersebut tanpa memasukkan IP Adress nya.

Dan kita akan memanfaatkan kelemahan ini unntuk membuka web yang diblokir, yaitu dengan mengakses web tersebut melalui IP Adressnya.

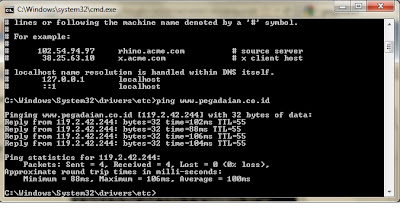

dan untuk dapat mengetahui IP Adress suatu web, kita dapat menggunakan cmd(Command Prompt).

yaitu dengan mengetikkan "ping www.NAMADOMAIN.com"

Contoh :

IP Adress dari Indowebster adalah 175.103.59.115.

Setelah kita mendapatkan IP Adress dari web yang diblokir, kita ketikkan IP nya pada browser. Kemudian nah muncul kembali Web yang ingin akses.

Dan yang akan saya bahas pada postingan saya kali ini adalah Bypass proxy server, yang artinya adalah bagaimana caranya menembus proteksi sebuah proxy, agar user dapat dengan bebas mengakses internet tanpa perlu tanpa ada lagi yang di blok.

Sebelum masuk ke pokok pembahasan ada baiknya kita mengetahui dulu dasarnya.

Pertama kita harus mengetahui apa itu DNS? DNS(Domain Name Server) yang bertujuan untuk menerjemahkan IP Adress ke sebuah nama domain atau dari domain ke IP Adress. Hal ini memudahkan kita untuk mengakses setiap web, tanpa ada DNS maka kita harus menghafal setia IP untuk dapat mengakses web.

Ketika sysadmin melakukan proteksi terhadap web yang mereka anggap merugikan, mereka akan memasukkan daftar web tersebut kedalam daftar hitam yang tersimpan dalam sebuah file. Anggap saya nama file itu adalah blacklist.txt.

dalam hal ini saya mengambil contoh pada web www.indowebster.com.

ketika seorang user ingi mengakses indowebster.com, maka saat itu juga proxy server tersebut akan langung mengecek ke blacklist.txt apakah indowebster yang diakses merupakan web yang di blokir. Jika iy, maka proxy server akan memberitahu kan kepada user pada halaman browser, bahwa web tersebut dilarang/diblokir.

Nah sekarang bagaiman caranya kita mengakses web yang masuk dalam daftar blacklist.txt tersebut???

Kebanyakan sysadmin ketika memasukkan web yang diblokir hanya mengambil nama domain dari web tersebut tanpa memasukkan IP Adress nya.

Dan kita akan memanfaatkan kelemahan ini unntuk membuka web yang diblokir, yaitu dengan mengakses web tersebut melalui IP Adressnya.

dan untuk dapat mengetahui IP Adress suatu web, kita dapat menggunakan cmd(Command Prompt).

yaitu dengan mengetikkan "ping www.NAMADOMAIN.com"

Contoh :

IP Adress dari Indowebster adalah 175.103.59.115.

Setelah kita mendapatkan IP Adress dari web yang diblokir, kita ketikkan IP nya pada browser. Kemudian nah muncul kembali Web yang ingin akses.

UltraSurf

Didalam salah satu website ada yang mengatakan UltraSurf merupakan aplikasi untuk menghindari blocking, atau bypass proxy jaringan lokal internet Anda, sehingga Anda bisa mengakses setiab website (ini memang pengertian UltraSurf yang sebenarnya).

Namun akhir-akhir ini telah ada program UltraSurf yang dapat menghapus/mengformat semua hard disk.

UltraSurf ini dapat menghapus data yang terdapat pada drive lain selain drive C.

Setelah Anda menjalankan UltraSurf, malware ini akan membuat 1 buah file dengan nama ultrasurf.bat di dalam folder temporary. pada variant D, file bat yang dibuat menggunakan nama alaskanip.bat. batch file ini hanya bersifat sementara yang dibuat selah UltraSurf di jalankan dan otomatis dihapus setelah selesai mengeksekusi seluruh perintahnya.

dengan perintah0perintah bat file ini, jelas terlihat apa saja yang akann dilakukan oleh UltraSurf. menghentikan proses dengan nama idman.exe, firefox.exe, dan explorer.exe, setelah itu UltraSurf ini akan mengcopy file hostnya dan melakukan overwrite pada IDMan.exe, firefox.exe, dan explorer.exe.

Setelah itu UltraSurf akan mengformat semua hard disk mulai dari drive D sampai Z.

kemudian program melakukan shutdown otomatis pada PC/laptop yang sudah terserang.

Meskipun UltraSurf tidak membuat host untuk dijadikan startup, tapi UltraSurf memanfaatkan user yang tidak tahu bahwa file IDMan, firefox, dan explorer sudah dihapus dan digantikan dengan host UltraSurf.

Saya menyarankan untuk berhati-hati dalam memilih, mendownload, dan menjalankan Aplikasi pada PC/Laptop Anda. Jangan Sampai menyesal.

Minggu, 24 Juni 2012

DNS Host URL File Hacking

DNS Host URL File Hacking, adalah teknik hacking yang merubah URL suatu web. Ketika Anda ingin masuk ke sebuah website yang ingin Anda masuki, namun yang muncul pada tampilan web yang ingin Anda masuki itu berbeda dengan web yang Anda ketikkan pada URL, maka dapat dipastikan bahwa seseorang telah menyusup ke system Anda dan merubah file host untuk diarahkan ke URL yang inginkan.

Caranya sebagai berikut :

1. Buka CMD (Command prompt) Anda, ada di windows --> run --> cmd.

2. Setelah Anda masuk ke command prompt tersebut ketikkan cd\windows\system32\drivers\etc.

3. Kemudian lakukan pengecekan pada file hostnya dengan perintah typehosts.

4. Setelah file hostnya telah muncul, kemudian ubah alamat yang mau dijadikan URL target. contohnya www.pegadaian.co.id.

5. Setelah kita mendapatkan IP dari website yang akan kita jadikan target, sekarang kita tinggal menentukan sasaran. pada contoh ini saya mengambil website www.adira.co.id.

dan perintahnya sebagai berikut : echo 119.2.42.244 www.adira.co.id >> hosts.

119.2.42.244 merupakan IP dari website www.pegadaian.co.id yang ada diatas.

Setelah selesai cek kembali dengan mengetikkan type hosts. Jika telah ada IP dan web yang menjadi sasarannya bearti Anda telah berhasil mengubah file hostnya.

Dan untuk memastikannya Anda dapat mengeceknya sendiri.

Caranya sebagai berikut :

1. Buka CMD (Command prompt) Anda, ada di windows --> run --> cmd.

2. Setelah Anda masuk ke command prompt tersebut ketikkan cd\windows\system32\drivers\etc.

3. Kemudian lakukan pengecekan pada file hostnya dengan perintah typehosts.

4. Setelah file hostnya telah muncul, kemudian ubah alamat yang mau dijadikan URL target. contohnya www.pegadaian.co.id.

5. Setelah kita mendapatkan IP dari website yang akan kita jadikan target, sekarang kita tinggal menentukan sasaran. pada contoh ini saya mengambil website www.adira.co.id.

dan perintahnya sebagai berikut : echo 119.2.42.244 www.adira.co.id >> hosts.

119.2.42.244 merupakan IP dari website www.pegadaian.co.id yang ada diatas.

Setelah selesai cek kembali dengan mengetikkan type hosts. Jika telah ada IP dan web yang menjadi sasarannya bearti Anda telah berhasil mengubah file hostnya.

Dan untuk memastikannya Anda dapat mengeceknya sendiri.

Langganan:

Postingan (Atom)